9 Minutės

Socialinė inžinerija: kaip kripto prarado milijardus 2025 m.

2025 metai tapo kertiniu kriptovaliutų saugumo etapu: užpuolikai pakeitė dėmesį nuo programinės įrangos spragų į žmonių manipuliaciją. Dirbtinio intelekto pažanga padarė socialinės inžinerijos kampanijas įtikinamesnes nei bet kada anksčiau, o saugumo ekspertai įspėja, kad dauguma nuostolių kitais metais bus susiję ne su gedimais kode, o su žmogaus klaidomis. Šiame straipsnyje aiškinama, kaip 2025 m. vyko tokie išpuoliai, pateikiamos praktinės gynybos rekomendacijos tiek žmonėms, tiek organizacijoms blokų grandinės ekosistemoje ir aptariamos priemonės, kurios mažina riziką ilgalaikėje perspektyvoje.

Nuostolių mastas ir kaip jie įvyko

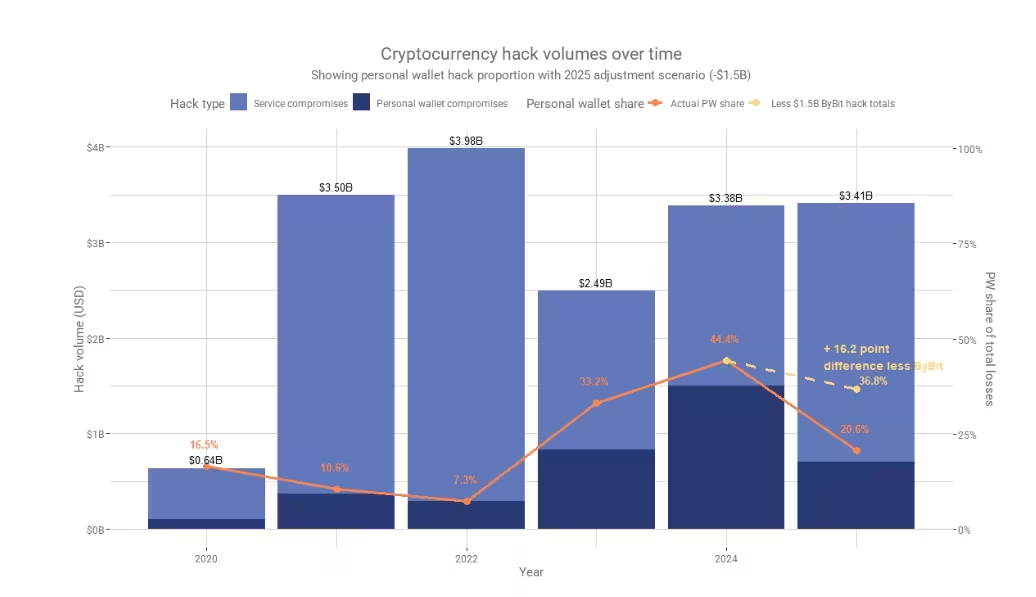

Nuo 2025 m. sausio iki gruodžio pradžios Chainalysis duomenys rodo, kad iš blokų grandinės projektų, keityklų ir vartotojų buvo pavogta daugiau nei 3,4 mlrd. USD. Vienas didelio rezonanso incidentas — vasario mėnesį įvykęs vienos didelės centralizuotos keityklos kompromisas — sudarė beveik pusę šios sumos. Tame įsilaužime užpuolikai pateko per tikslingą socialinę inžineriją: jie įterpė kenksmingą JavaScript paketą, pakeitė transakcijų parametrus ir nukreipė lėšas į savo valdomas pinigines.

Šiais metais kenkėjai pavogė daugiau nei 3,4 mlrd. USD

Kas yra socialinė inžinerija kripto kontekste?

Socialinė inžinerija — tai kibernetinių atakų klasė, kuri remiasi psichologine manipuliacija, siekdama priversti aukas atskleisti konfidencialią informaciją, atiduoti prieigos duomenis arba atlikti veiksmus, kurie susilpnina saugumą. Kriptovaliutų ir blokų grandinės kontekste socialinė inžinerija gali lemti nutekėjusius piniginių raktus, kompromituotus pasirašymo tokenus, užnuodytus programinės įrangos atnaujinimus ir neteisėtas transakcijas. Svarbu suprasti, kad užpuolimo patvarumas ir poveikis priklauso ne tik nuo techninių spragų, bet ir nuo žmogiškojo faktoriaus — pasitikėjimo, procedūrų pažeidžiamumo ir operacinės disciplinos trūkumo.

Kodėl žmonės yra pagrindinis taikinys

Saugumo vadovai vis dažniau teigia, kad mūšio laukas persikėlė nuo vien tik techninių gynybų prie žmogiškojo sąmoningumo. Užpuolikai vis labiau koncentruojasi į patikimų sąveikų kūrimą — įtikinamus skambučius, suasmenintus el. laiškus, tikroviškus deepfake vaizdo skambučius ar apgaulingus atrankos procesus kūrėjams — kad apgautų žmones suteikti prieigą. Daugelis incidentų neprasideda per „brute force“ atakas arba nulinių dienų išnaudojimą; jie prasideda nuo pokalbio, kuris sumažina įtarimus ir atveria duris tolesniems veiksmams.

Patarimas 1: Automatizuokite gynybą ir sumažinkite pasitikėjimo taškus

Tiekimo grandinės kompromisai ir debesų kredencialų nutekėjimai 2025 m. parodė, kaip viena akimirksniu padaryta klaida gali išaugti į didelį incidentą. Šiuolaikinės sistemos primena skaitmeninę Jenga bokštą — kiekviena priklausomybė ir integracija turi reikšmę. Saugumo specialistai rekomenduoja pereiti nuo reaguojančio požiūrio prie prevencinės automatizacijos ten, kur tai įmanoma, taip sumažinant žmogiškųjų sprendimų, priimamų skubos sąlygomis, skaičių.

Praktiniai automatizavimo ir patikros žingsniai

- Automatizuokite autentifikacijos ir autorizacijos srautus taip, kad žmogaus patvirtinimas būtų reikalingas tik išskirtinėms, kruopščiai patikrintoms situacijoms.

- Naudokite automatizuotas pasirašymo politikos taisykles ir daugiašalę pasirašymo (multisig) kontrolę kritinėms transakcijoms, kad būtų užkirstas kelias vienpusiškiems patvirtinimams.

- Diekite DI varomas anomalijų aptikimo sistemas, kurios žymėtų nenormalius elgesius — pvz., neįprastus pasirašymo modelius ar nestandartinius API kvietimus — dar prieš keičiantis lėšoms.

Išmanesnė tapatybės patikra ir dirbtiniu intelektu paremta grėsmių analizė gali aptikti įtartiną veiklą greičiau nei rankinis stebėjimas, tačiau jokiu būdu automatika nepakeičia disciplinuotos vartotojų elgsenos — procedūrų laikymosi ir nuoseklumo. Svarbu integruoti automatinius sprendimus su aiškiomis eskalavimo procedūromis ir žmogaus patvirtinimo taškais, kad automatizacija neleistų vienu metu prarasti kontrolės.

Patarimas 2: Izoliuokite infrastruktūrą ir sutvirtinkite kūrėjų darbo eigą

Užpuolikai vis dažniau taikė kūrėjų ekosistemas: naudodamiesi nutekėjusiais debesų paskyros kredencialais ar užnuodytomis paketų registruotėmis, jie diegė kenksmingą kodą ir pakeitė diegimo vamzdynus. Kad sumažintumėte šias rizikas, komandos turi riboti išplitimo spindulį per aplinkų atskyrimą ir griežtą paketų autentikaciją bei tikrinimą.

Geriausios praktikos kūrėjams

- Užfiksuokite (pin) priklausomybių versijas ir patikrinkite paketų integralumą prieš juos naudojant.

- Atskirai laikykite build ir CI/CD aplinkas nuo produkcijos sistemų bei paslapčių saugyklų.

- Reikalaukite kodo peržiūrų ir kriptografinio pasirašymo visiems leidimams ir atnaujinimams.

Saugumo komandos turėtų įdiegti griežtą prieigos kontrolę, periodinį raktų rotavimą, aparatūros pagrindu veikiančią autentifikaciją (hardware-backed auth) ir nuolatinį stebėjimą, kad laiku aptiktų kredencialų vagystes. Kūrėjų darbo aplinkose taip pat verta naudoti sandboxes, reproducible builds (atkuriamus bei deterministinius build'us) ir supply chain scanning priemones, kurios automatiškai tikrina paketų grandines. Vartotojams rekomenduojama pasikliauti aparatinėmis piniginėmis (hardware wallets), vengti neatpažintų failų ar nuorodų atidarymo ir prieš vykdant veiksmus patvirtinti asmenų tapatybes per nepriklausomas komunikacijos priemones.

Patarimas 3: Kovokite su DI sukurtomis deepfake apgaulėmis įrodymu apie asmenybę

DI sugeneruotos deepfake medžiagos ir suasmenintos socialinės atakos tapo didžiule problema 2025 m. Užpuolikai naudojo sintetinį balsą ir vaizdo įrašus, apsimetinėdami įkūrėjais, partneriais ar darbuotojais per tiesioginius skambučius ar įrašytas žinutes, siekdami išgauti slaptus duomenis. Tai nėra hipotetinės grėsmės — komandos jau pranešė apie bandymus naudoti suklastotus Zoom ar kitas vaizdo konferencijų sesijas, kad apgautų vidinius darbuotojus ir privertų juos atskleisti jautrią informaciją.

Techniniai žingsniai gynybai prieš DI palaikomą tapatybės klastojimą

- Įdiekite kriptografinį "proof-of-personhood" kritinėms komunikacijoms, kad tapatybės būtų patvirtinamos per pasirašytus pranešimus ar raktų grandines.

- Naudokite aparatūros pagrindu veikiančią autentifikaciją, susietą su biometriniu saitavimu (biometric binding) jautriems administraciniams veiksmams.

- Sudarinėkite iš anksto sutartas slaptas frazes ar vienkartinius patikros tokenus aukštos rizikos prašymams ir niekada nepatikėkite tapatybės reikalavimų vien tik remiantis gyvu vaizdu ar garsu.

- Pritaikykite elgesio pagrindu veikiančią anomalijų aptikimą, kuris nustato normalias transakcijų ir komunikacijos schemas ir padeda greitai identifikuoti nukrypimus.

Be techninių priemonių, organizacijos turi rengti scenarijus ir procedūras, kaip elgtis gavus įtartiną skambutį ar žinutę: sustabdyti automatinius darbinius srautus, inicijuoti dviejų nepriklausomų patikrinimų grandinę ir pranešti incidentų valdymo komandai. Tokios tvarkos sumažina tikimybę, kad net labai įtikinama deepfake manipuliacija sukels materialius nuostolius.

Patarimas 4: Laikykite kripto turtą privačiai ir saugiai fiziškai

Fizinio prievartavimo atakos — dažniausiai vadinamos "wrench attacks" — padaugėjo 2025 m.; užfiksuota keliasdešimt incidentų, kur užpuolikai fiziškai grasino turėtojams, siekdami priversti juos atskleisti raktus. Nors tokių įvykių vis dar nėra labai daug, jie pabrėžia, kad operacinis saugumas turi apimti ne tik skaitmenines priemones, bet ir fizinį saugumą bei privatumo praktiką.

X naudotojas, veikiantis Beau vardu ir buvęs CŽV pareigūnas, gruodžio 2 d. paskelbė įraše, kad wrench atakos vis dar santykinai retos, tačiau jis vis tiek rekomenduoja kripto vartotojams imtis priemonių: neviešinti savo turto, vengti prabangos demonstravimo ir nenurodyti nuosavybės internete kaip pirmojo žingsnio.

Fizinio OPSEC ir privatumo priemonės

- Venkite viešo turto, adresų ar prabangių pirkinių, kurie gali būti susieti su jūsų tapatybe, skelbimo.

- Naudokite įrankius, kurie valo viešus duomenis ir slepia asmeninę informaciją, susietą su viešais registrais ar socialiniais profiliais.

- Investuokite į namų saugumą — kameras, signalizacijas ir saugią vietą atsarginių seed frazių saugojimui.

- Apsvarstykite geografinį ir socialinį compartmentalizavimą: atskirkite žmones, kurie žino jautrią informaciją, nuo viešųjų profilių ir viešų kontaktų.

Fizinės saugos priemonės turėtų būti derinamos su saugiomis laikinomis procedūromis: turto paskirstymas tarp kelių nepriklausomų saugojimo vietų, planai kritinių prieigos atveju ir rizikos vertinimai, kurie apima socialinį inžinerinį scenarijų analizę. Tokios procedūros mažina tikimybę, kad prievarta ar grasinimai taps sėkmingi.

Patarimas 5: Sustiprinkite patikrintas saugumo pagrindines taisykles

Nepaisant greitai kintančių grėsmių, daugelis veiksmingų gynybų lieka pagrindinės ir paprastos. Saugumo veteranai pataria rinktis patikimus paslaugų tiekėjus, kurie reguliariai laikosi trečiųjų šalių auditų ir rodo tvirtą saugumą tiek išmaniųjų sutarčių (smart contracts), tiek infrastruktūros ir operacinių praktikų srityse.

Pagrindinės vartotojo apsaugos priemonės

- Niekada nekartokite slaptažodžių skirtingose paskyrose; naudokite slaptažodžių vadyklę (password manager) sugeneruotiems ir saugomiems unikaliems kredencialams.

- Įjungkite aparatūros pagrįstą daugiafaktorinę autentifikaciją (MFA) ir pirmenybę teikite aparatūros tokenams keitykloms bei administracinėms paskyroms.

- Apsaugokite seed frazes šifruodami atsargines kopijas arba saugodami jas neprisijungus saugiose fizinėse vietose; niekada jų neatskleiskite internete.

- Dideles likučius laikykite atskirose aparatinėse piniginėse ir sumažinkite balansą centralizuotose keityklose tik iki reikalingų apyvartinių lėšų.

Prisijungdami aparatinę piniginę prie žiniatinklio programų, visada patikrinkite transakcijos duomenis ant įrenginio ekrano, kad išvengtumėte vadinamojo "blind signing" kenksmingų sutarčių. Elkitės su nepageidaujamomis nuorodomis, failais ar atsisiuntimo prašymais kaip su potencialiais atakos vektoriais ir visada patikrinkite per nepriklausomas komunikacijos grandis prieš imdamiesi veiksmų.

Operacinis saugumas komandoms: auditai, pratybos ir atskyrimas

Organizacijoms rekomenduojama laikyti poziciją, apimančią reguliarius saugumo auditų grafikus, griežtą vystymo ir produkcijos aplinkų atskyrimą ir išankstinius incidentų reagavimo planus. Imituoti phishing ir socialinės inžinerijos testai turėtų būti įprasta praktika, palaikanti budrumą ir matuojanti organizacijos pasiruošimą.

Generuokite kriptografinius raktus naudodami saugius atsitiktinių skaičių generatorius, reguliariai rotuokite pasirašymo raktus ir taikykite mažiausių privilegijų principą visose sistemose. Šių priemonių derinimas su automatizuotu anomalijų aptikimu ir nuolatiniu darbuotojų mokymu sumažina tikimybę, kad įtikinama apgaulė pasieks savo tikslą. Taip pat svarbu turėti veiksmingą tiekimo grandinės įsigijimų valdymą ir stebėti trečiųjų šalių rizikas — tiek vidinėje, tiek išorinėje infrastruktūroje.

Išvada: radikalus skepticizmas ir nuolatinis budrumas

Kaip DI ir automatizacija plečia socialinės inžinerijos atakų pasiekiamumą ir realistiškumą, silpniausia grandis kripto saugume vis dar išlieka žmogaus pasitikėjimas. Priimkite radikalaus skeptiškumo poziciją: tikrinkite tapatybes, autentifikuokite užklausas per kelis kanalus ir laikykite kiekvieną netikėtą sąveiką galimu bandymu. Nė viena legitimati tarnyba neprašys jūsų seed frazės ar pagrindinių prisijungimo duomenų — kai to prašo, jūs susiduriate su sukčiumi.

Derindami automatizaciją, infrastruktūros atskyrimą, proof-of-personhood technikas, stiprų fizinį ir operacinį saugumą bei bazinę higieną — aparatinės piniginės, unikalūs slaptažodžiai ir daugiapakoppė autentifikacija — asmenys ir organizacijos gali žymiai sumažinti savo pažeidžiamumą socialinės inžinerijos vagystėms 2026 m. ir vėlesniais laikotarpiais. Tokios praktikos ne tik apsaugo lėšas, bet ir stiprina pasitikėjimą blokų grandinės ekosistemoje bei užtikrina ilgalaikį technologijų pritaikomumą saugioje aplinkoje.

Šaltinis: cointelegraph

Palikite komentarą