6 Minutės

MetaMask vartotojai įspėjami dėl įtikinamo netikro 2FA phishing

Blockchain saugumo tyrėjai aptiko sudėtingą phishing (apgavystės) kampaniją, nukreiptą prieš MetaMask vartotojus, kuri apsimeta dviejų veiksnių autentifikacijos (2FA) patvirtinimo eiga, siekdama apgauti aukas ir priversti atskleisti savo seed frazę (mnemonic). Ši apgaulė atsiranda kartu su banga kibernetinių atakų prieš kriptovaliutų pinigines ir kenksmingų „Chrome“ plėtinių incidentų, kurie pastarosiomis savaitėmis paveikė kelias skaitmenines pinigines.

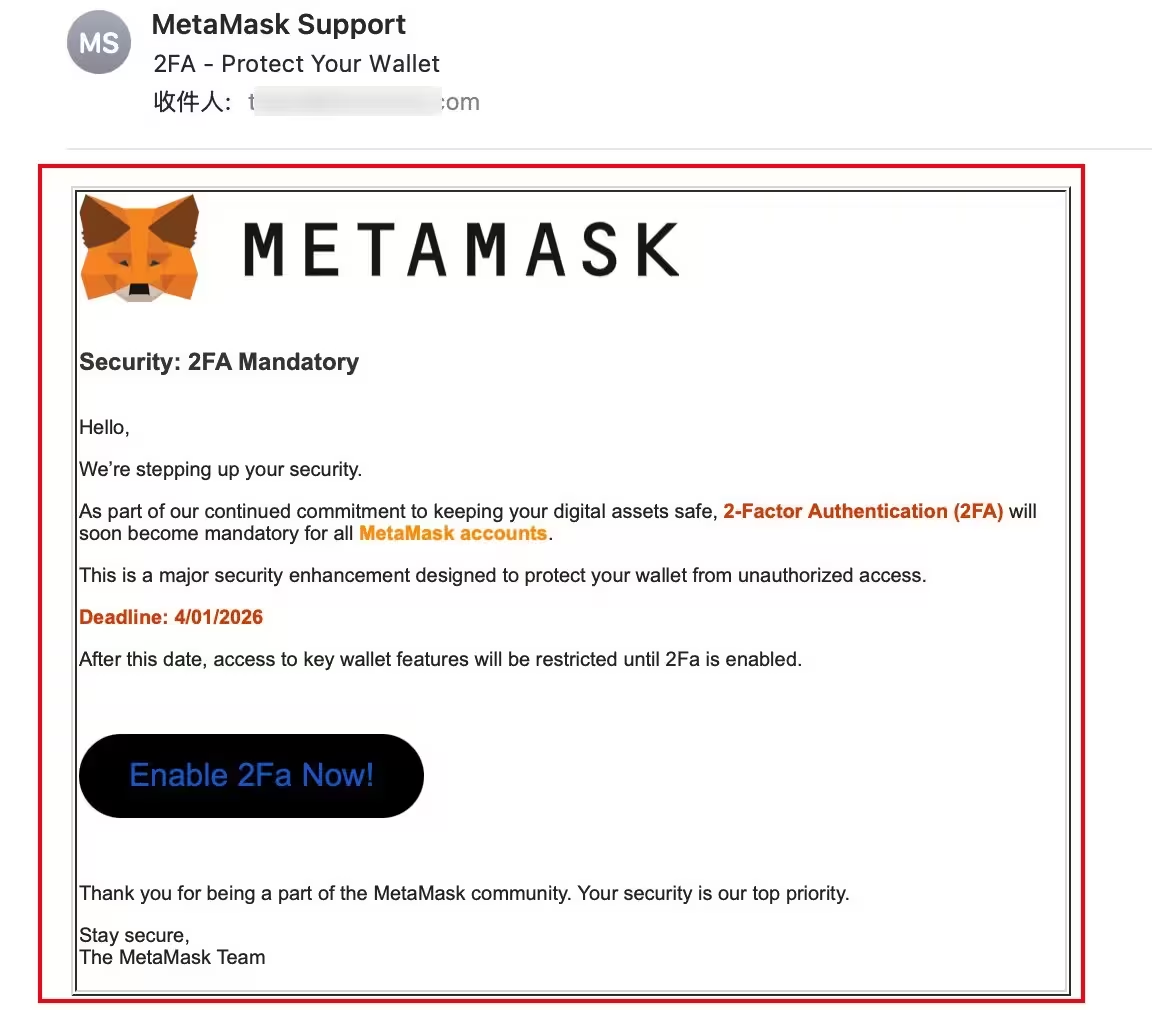

Pagal saugumo įmonės SlowMist pranešimą, ataka prasideda nuo suklastoto, MetaMask prekiniu ženklu pažymėto el. laiško, kuris spaudžia gavėjus kuo skubiau „įjungti 2FA“. Žinutė kuriama taip, kad sukurtų skubos jausmą ir pasitikėjimą, imituodama oficialią vizualinę identifikaciją ir įtraukdama atgalinį atskaitos laikmatį, kuris priverčia vartotojus imtis skubotų veiksmų.

Suklastotas el. laiškas, kurį siuntė užpuolikai

Kaip veikia apgaulė: klaidinga eiga, tikras vagystė

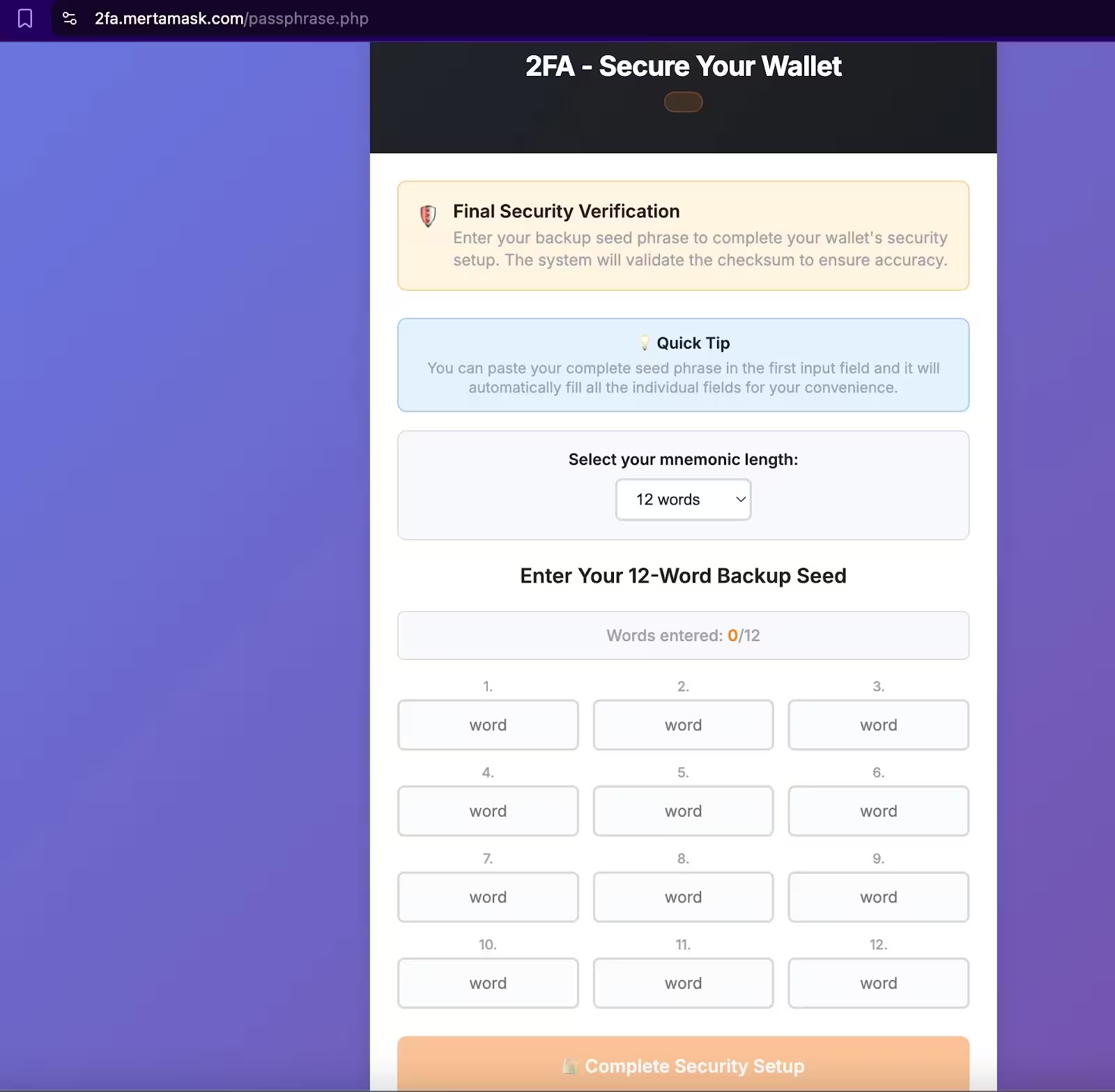

Vartotojams paspaudus mygtuką „Enable 2FA Now“ arba panašų raginimą, jie nukreipiami į kenksmingą svetainę, kuria valdo užpuolikai. Ši svetainė pateikia netikrą patikros procesą — išvaizda gali atrodyti profesionali ir panaši į oficialią patirtį — tačiau jos vienintelis tikslas yra išgauti mnemonic seed frazę iš vartotojo. Gavus frazę, užpuolikams pakanka ją importuoti į savo įrankius, kad jie galėtų perimti prieigą prie piniginės ir ištuštinti likučius tiek EVM suderinamose tinkluose, tiek kitose palaikomose grandinėse.

Techniniu požiūriu užpuolikai išnaudoja vartotojų pasitikėjimą prekiniu ženklu ir automatinius el. laiškų modelius: jie atkuria logotipus, stilių ir neteksto maketą, taip pat prideda pagundos elementus, tokius kaip laiko spaudimas ar „skubiai patvirtinkite“ žinutės. Kai vartotojas įveda mnemonic arba privačius raktus į tokią svetainę, informacija patenka tiesiogiai į užpuolikų sistemą ir gali būti panaudota netrukus po duomenų gavimo.

Kenksminga svetainė, prašanti įvesti seed frazę

Raudonos vėliavos ir kaip atpažinti sukčiavimą

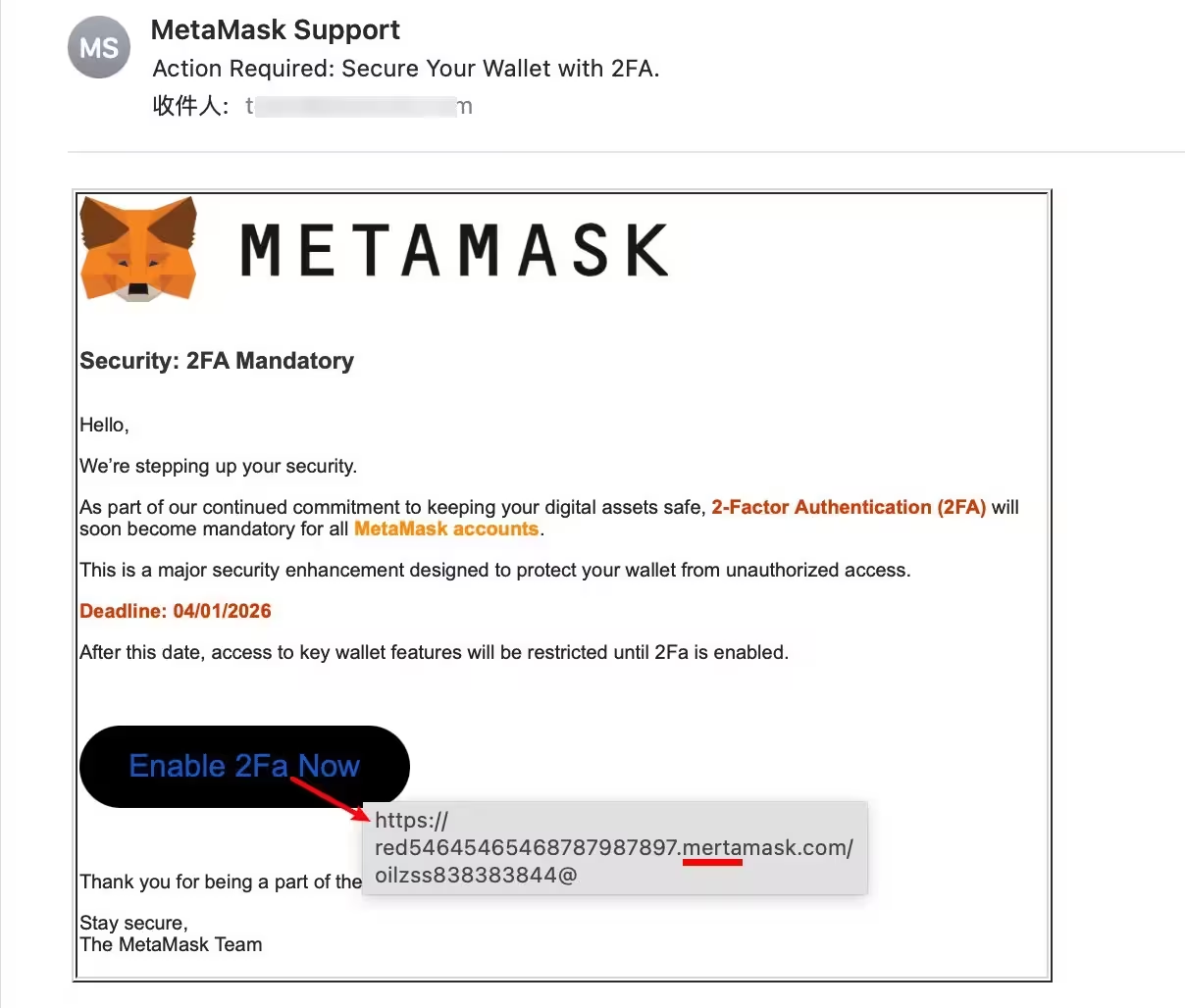

Nors suklastotas el. laiškas gali atrodyti įtikinamai, yra keletas požymių, kurie atskleidžia phishing bandymą. Dažni indikatoriai yra subtilios klaidos URL adrese arba paties el. laiško tekste — pavyzdžiui, aukos buvo nukreiptos į „mertamask“ svetainę vietoje teisingo „metamask“ — taip pat dizaino neatitikimai (šriftų, tarpo arba mygtukų stilių skirtumai) bei siuntėjų adresai, kilę iš viešųjų domenų, tokių kaip Gmail arba kitaip nesusijusių domenų. Šie detalūs neatitikimai dažnai praleidžiami, kai vartotojai eina pajusti spaudimą laiko ar „saugumo“ žinutei.

Klaidų ir rašybos neatitikimų pavyzdžiai suklastotuose el. laiškuose

Svarbu pabrėžti: MetaMask ir panašios patikimos piniginės neatsiunčia nepageidaujamų laiškų, kuriuose reikalaujama patvirtinti paskyras, įjungti 2FA arba pateikti seed frazę. Bet koks prašymas atskleisti mnemonic frazę arba privatumą pažeidžiančius raktus yra akivaizdi raudona vėliava — tokios informacijos niekada ir niekam nesidalinkite. Vartotojai turėtų patikrinti el. laiškų siuntėjo domeną, užvertus pelę virš nuorodų pažiūrėti tikrąjį URL, ir eiti tiesiai į oficialias svetaines arba plėtinių parduotuves, o ne sekti el. laiškuose pateiktomis nuorodomis. Be to, patartina naudoti „read-only“ arba kitas saugumo priemones, kurios sumažina riziką, jei netyčia atskleistumėte dalį informacijos.

Kontekstas: kiti neseniai įvykę piniginių užpuolimai ir plėtinių pažeidimai

Ši phishing kampanija yra dalis platesnio incidentų serijos, kuri pastaruoju metu kainavo vartotojams reikšmingus nuostolius. Kibernetinio saugumo tyrėjas Vladimir S. neseniai atkreipė dėmesį į suklastotą MetaMask atnaujinimą, kuris buvo skleistas aukoms — manyta, kad tai susiję su platesniu piniginės ištuštinimo išnaudojimu. On-chain tyrėjas ZachXBT pažymėjo, kad tokie išnaudojimai dažniausiai lėmė nuostolius, esančius žemiau 2 000 USD vienai piniginei, tačiau paveikė daugelį adresų per kelias grandines, o tai rodo, kad masinis mažesnių nuostolių modelis gali būti pelningas užpuolikams dėl masto.

Kitas didelis incidentas susijęs su Trust Wallet naršyklės plėtiniu: užpuolikai, kaip pranešama, gavo prieigą prie plėtinio šaltinio kodo ir įkėlė kompromituotą versiją į Chrome Web Store. Toks plėtinių tiekimo grandinės pažeidimas atnešė maždaug 7 milijonų JAV dolerių nuostolių. Trust Wallet vėliau įsipareigojo kompensuoti paveiktus vartotojus ir išsamiai ištirti, kaip kenksminga versija buvo paskelbta, siekiant pagerinti plėtinių saugumo procesus ir išvengti tolesnių tiekimo grandinės atakų.

Be to, Cardano bendruomenėje pastebėtos apgaulingos kampanijos, skatinusios suklastotą Eternl Desktop programą per klaidinančius el. laiškus, kas pabrėžia, kad phishing atakos yra tarp grandinių plintanti problema (cross-chain threat). Nepaisant to, paslaugų ir vartotojų saugumo srityje reikšmingai pagerėjo atsparumas: Scam Sniffer paskelbė ataskaitą, kurioje nurodoma, kad bendri nuostoliai dėl kripto phishing kampanijų 2025 metais sumažėjo apie 88 % palyginti su ankstesniais metais. Tai rodo, kad vartotojų sąmoningumas, geresni saugumo sprendimai ir greitesnės incidentų reagavimo priemonės duoda rezultatų, nors grėsmės vis dar egzistuoja ir evoliucionuoja.

Praktiniai veiksmai, kaip apsaugoti savo piniginę

- Niekada neįveskite savo seed frazės ar privačių raktų į svetainę — tikros piniginės arba patikimos paslaugos niekada to neprašys. Atminkite, kad seed frazė yra pilnas jūsų piniginės valdymo raktas; jos praradimas reiškia visišką nuosavybės praradimą.

- Naudokite aparatinę piniginę (hardware wallet) kaip pagrindinį saugumo sluoksnį, ypač saugant didesnes sumas, ir diegkite tik patikrintus bei patvirtintus naršyklės plėtinius iš oficialių parduotuvių. Aparatinės piniginės sumažina riziką, kad privatus raktas bus nutekintas naršyklės ar internetinės sąsajos metu.

- Patikrinkite el. laiškus, tikrinant siuntėjo domeną, vengdami paspausti laikinuosius ar „laikinus“ raginimus; geriau eikite tiesiai į oficialią svetainę rankiniu būdu įvedę URL arba per patikimą naršyklės adresų juostą.

- Naudokite gerai žinomas blockchain saugumo paslaugas, tokias kaip SlowMist ar panašios įmonės, skaitykite jų patarimus ir perspėjimus. Reguliarus stebėjimas, adresų balanso tikrinimas ir nuolatinės saugumo praktikos gali sumažinti riziką.

- Jei įtariate, kad jūsų piniginė gali būti kompromituota, kuo greičiau perkelkite likusias lėšas į naują piniginę, sukurtą neprisijungus (offline), ir atšaukite ar išrevokuokite įtartiną leidimą (approval) grandinėje. Taip pat apsvarstykite transakcijų istorijos bei autorizacijos įrašų peržiūrą ir kreipkitės į saugumo specialistus ar palaikymą.

Phishing metodai nuolat tobulėja: užpuolikų naudojamos taktika apima suklastotus el. laiškus, netikrus 2FA raginimus ir pavojingus plėtinių atnaujinimus. Norint apsaugoti kriptovaliutų portfelius, būtina išlaikyti budrumą ir nuolat atnaujinti žinias apie saugumo praktiką. Reguliariai peržiūrėkite savo piniginės saugumo nustatymus, naudokite silepsnius saugumo sluoksnius (hardware wallet, multisig sprendimai, limitai) ir pasitikėkite tik oficialiais šaltiniais bei incidentų ataskaitomis iš patikimų įmonių bei tyrėjų.

Šaltinis: crypto

Palikite komentarą